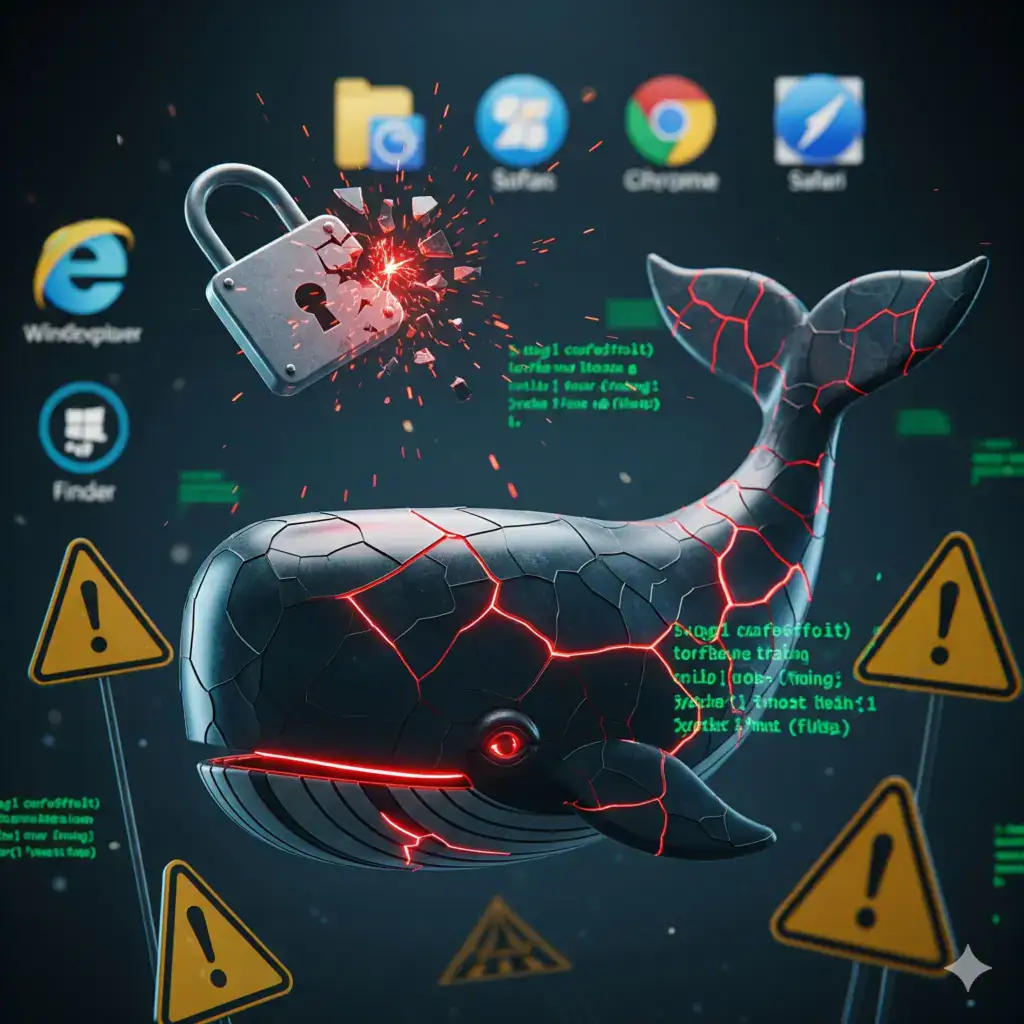

Falha crítica no Docker Desktop permite contornar limites de contêineres

Vulnerabilidade CVE-2025-9074 afeta sistemas Windows e macOS; correção já está disponível na versão 4.44.3.

O Docker Desktop, uma das principais plataformas de virtualização e desenvolvimento em contêineres, foi alvo de uma falha crítica de segurança que permitia a quebra total do isolamento entre host e contêineres. Registrada como CVE-2025-9074, a vulnerabilidade afeta diretamente usuários dos sistemas Windows e macOS, enquanto o Linux permanece imune ao problema.

De acordo com os pesquisadores, a brecha permite que um contêiner consiga se conectar à API do Docker Engine local sem autenticação, o que abre uma brecha grave: o controle total da máquina host.

O que essa falha permite?

Nos testes conduzidos pela equipe de segurança, foi possível:

- No Windows: acessar e montar a unidade C: do sistema operacional, permitindo modificação de arquivos do sistema, inclusão de malwares ou extração de dados confidenciais.

- No macOS: instalar backdoors diretamente no host, com controle do Docker Desktop e de todos os contêineres rodando na máquina, além de comprometer a integridade de aplicativos e permissões locais.

A falha se torna ainda mais preocupante em ambientes corporativos, onde o Docker é frequentemente utilizado por equipes de desenvolvimento e DevOps em notebooks conectados à rede interna de empresas.

Linux está seguro?

Sim. Segundo o boletim de segurança divulgado, a versão para Linux não é afetada, já que a comunicação com o Docker Engine em sistemas Linux segue padrões diferentes, exigindo autenticação via socket e outras camadas de isolamento que não estão presentes da mesma forma nas versões Desktop para Windows e macOS.

Correção disponível

A correção foi implementada na versão 4.44.3 do Docker Desktop, já disponível para download. A recomendação oficial é que todos os usuários atualizem imediatamente, especialmente aqueles que utilizam contêineres não confiáveis ou imagens de terceiros.

A equipe do Docker também anunciou mudanças na política de segurança para acesso à API do Docker Engine, prometendo revisões futuras para endurecer os padrões de autenticação, especialmente em ambientes Desktop que são mais suscetíveis a esse tipo de vulnerabilidade.

Um alerta sobre confiança em contêineres

Essa falha ressalta um ponto de atenção muitas vezes ignorado no uso de tecnologias de contêiner: embora eles ofereçam isolamento e portabilidade, não devem ser considerados 100% seguros por padrão. Contêineres executando scripts maliciosos, mesmo sem privilégios elevados, podem contornar limitações se houver falhas na plataforma subjacente — como é o caso aqui.

Você já atualizou seu Docker Desktop?

Deixe nos comentários sua opinião sobre a segurança dos contêineres ou experiências que teve com falhas semelhantes.

Fontes:

Docker Security Bulletin, NIST CVE Database, Ars Technica, The Hacker News, Bleeping Computer