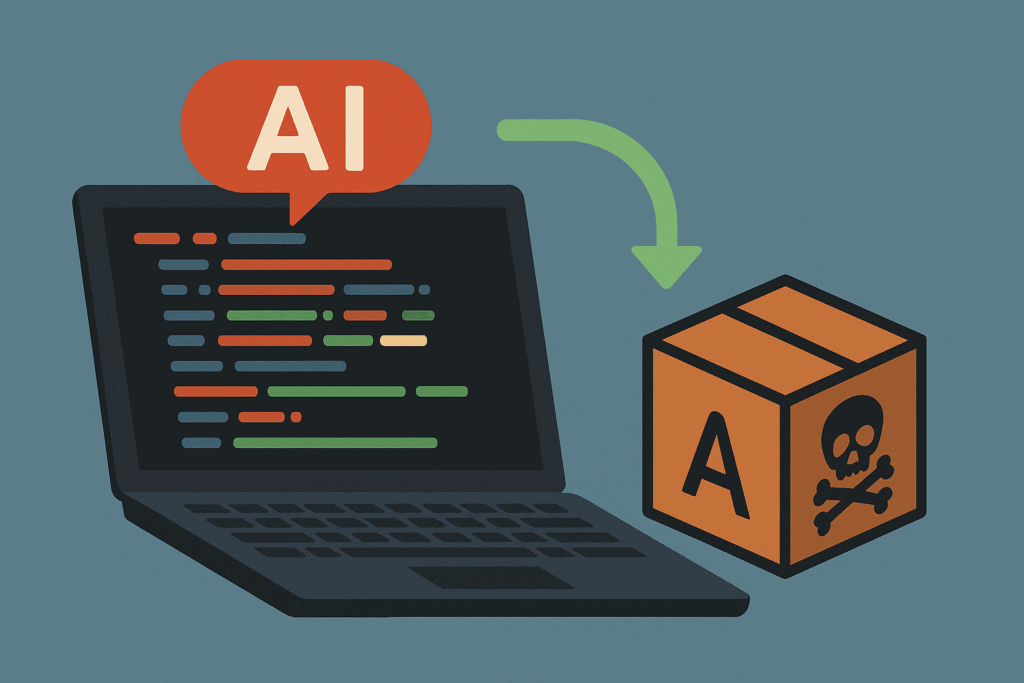

Com o crescimento do uso de inteligência artificial no suporte ao desenvolvimento de software, especialmente com ferramentas como GitHub Copilot, ChatGPT e outras plataformas baseadas em IA, especialistas têm alertado para um risco crescente: o chamado slopsquatting. Essa técnica de ataque, semelhante ao typosquatting, explora erros ou imprecisões — muitas vezes geradas por IAs — na sugestão de nomes de pacotes ou bibliotecas, levando os desenvolvedores a instalar versões maliciosas em seus projetos.

O termo slopsquatting deriva da junção das palavras “sloppy” (descuidado) e “squatting” (ocupar indevidamente). Ele descreve um tipo de ameaça cibernética que se aproveita de erros comuns, como nomes incorretos de pacotes de software, principalmente em ecossistemas como npm (JavaScript), PyPI (Python) e outros gerenciadores de dependência. O diferencial dessa abordagem é que, com a popularização de IAs que geram código, esses erros estão se tornando mais comuns — e automatizados.

Como funciona o ataque

Imagine que uma IA sugira, por engano, a instalação de um pacote chamado expresss ao invés do famoso express do Node.js. Um agente malicioso pode antecipar esse erro e criar um pacote com esse nome incorreto, contendo código malicioso. Quando o desenvolvedor, sem perceber o erro, executa npm install expresss, ele acaba integrando esse código malicioso ao seu projeto — e, em muitos casos, sem perceber.

Essa técnica já foi documentada por pesquisadores de segurança como Alex Birsan, que demonstrou a vulnerabilidade através de ataques controlados, explorando pacotes com nomes semelhantes a dependências legítimas. Agora, com IAs gerando código em massa e com mais desenvolvedores iniciantes utilizando essas ferramentas, o vetor de ataque se amplia.

A IA como facilitadora do erro

Embora a IA tenha se tornado uma aliada valiosa para acelerar o desenvolvimento e auxiliar em tarefas repetitivas, ela ainda é suscetível a alucinações — isto é, gerar conteúdo incorreto com alta confiança. Em ambientes de programação, isso se traduz na sugestão de bibliotecas inexistentes ou comandos incorretos.

O slopsquatting se aproveita dessa falha, explorando o fato de que muitos desenvolvedores confiam cegamente nas sugestões da IA, especialmente os menos experientes ou os que estão aprendendo novas linguagens e frameworks.

Impactos e riscos

As consequências desse tipo de ataque vão desde o comprometimento de dados sensíveis até a inclusão de backdoors em aplicações que serão distribuídas comercialmente. Em um ambiente DevOps automatizado, por exemplo, a instalação de um pacote malicioso pode rapidamente se propagar por toda a cadeia de produção, afetando múltiplos serviços e aplicações.

Além disso, pacotes maliciosos muitas vezes passam despercebidos nas análises de segurança automatizadas, principalmente se estiverem ofuscados ou se imitarem comportamentos legítimos.

Como se proteger

Para mitigar os riscos associados ao slopsquatting, especialistas recomendam uma série de boas práticas:

- Verifique manualmente os nomes dos pacotes sugeridos por ferramentas de IA, especialmente quando não estiverem familiarizados.

- Utilize ferramentas de análise estática e escaneamento de dependências, como o Snyk, para detectar vulnerabilidades conhecidas.

- Evite instalar pacotes de fontes desconhecidas ou com pouca atividade e documentação.

- Desconfie de pacotes novos com nomes parecidos com bibliotecas populares.

- Eduque os desenvolvedores sobre os riscos das IAs alucinatórias e implemente revisões de código mais rigorosas.

Considerações finais

O avanço da inteligência artificial tem proporcionado ganhos notáveis para o setor de desenvolvimento de software, mas também cria novas oportunidades para cibercriminosos. O slopsquatting é um exemplo claro de como vulnerabilidades emergem a partir de erros pequenos, muitas vezes despercebidos.

Estar atento às recomendações de segurança, reforçar a verificação manual e manter-se atualizado sobre novas formas de ataque é essencial para proteger não apenas seu código, mas todo o ecossistema digital ao seu redor.

Gostou da matéria?

Compartilhe com colegas desenvolvedores e fique atento às novas ameaças digitais. Deixe seu comentário ou sugestão abaixo e acompanhe o tutitech.jp para mais atualizações sobre tecnologia e segurança!

Fontes:

IEEE Spectrum, Bleeping Computer, GitHub, Snyk