Power BI Scam: Golpistas Usam Email Oficial para Fraude

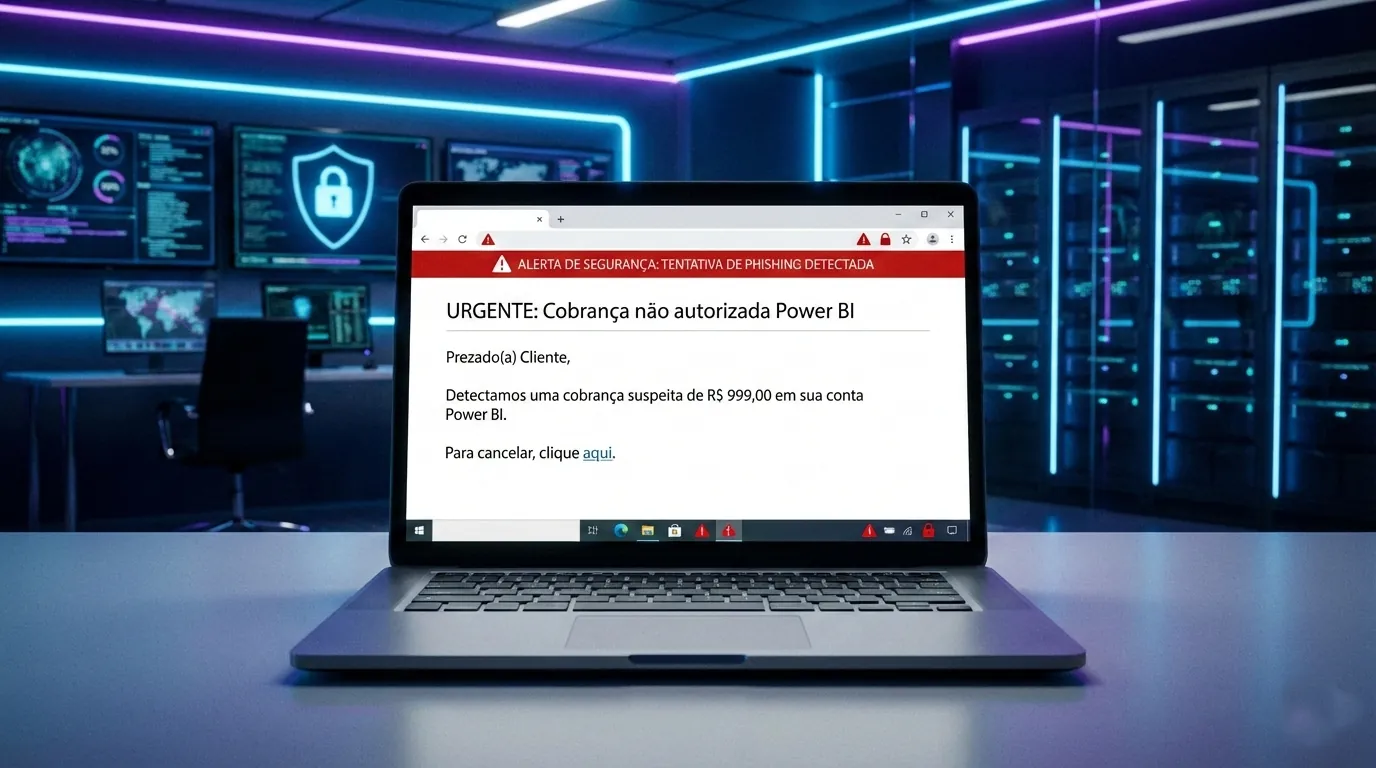

olpistas estão usando o endereço oficial do Microsoft Power BI para enviar e-mails fraudulentos e enganar usuários com falsas cobranças e pedidos de suporte.

O número de golpes por e-mail continua crescendo em 2026, e um dos mais perigosos — e difíceis de detectar — envolve diretamente um serviço legítimo: o Microsoft Power BI. Normalmente usado por empresas para análises e relatórios de dados, agora invasores descobriram uma forma de enviar e-mails fraudulentos a partir do próprio endereço oficial do serviço, fazendo com que a mensagem pareça confiável e legítima para usuários desavisados. (PCWorld)

Neste artigo você vai entender como esse golpe funciona, quais sinais ajudam a identificá-lo e o que fazer para se proteger. Com ataques cada vez mais sofisticados, aprender a reconhecer uma tentativa de fraudar sua confiança pode ser a diferença entre manter seus dados seguros ou sofrer prejuízos financeiros e comprometimento de dispositivos.

Como funciona o golpe com e-mail oficial do Power BI

Tradicionalmente, golpes de phishing usam endereços falsos ou domínios parecidos para enganar usuários. Mas o que torna esse ataque diferente é que os criminosos usam o endereço oficial de notificação do Power BI — no-reply-powerbi@microsoft.com — para enviar mensagens que pedem ação urgente. (PCWorld)

O truque por trás do envio

Criação de um painel falso: Os golpistas criam um relatório ou painel no Power BI.

Inserção de emails de vítimas: Eles adicionam os endereços de e-mail das vítimas como assinantes desse painel.

Envio automático pelo sistema: O Power BI envia automaticamente uma notificação a esses e-mails, usando o endereço oficial da Microsoft.

Mensagem manipulada: O texto da mensagem é controlado pelos golpistas — mesmo vindo de um endereço verdadeiro — e pode conter alertas sobre supostas cobranças ou problemas críticos, pressionando para uma ação imediata. (Microsoft Learn)

Por isso, mesmo filtros de spam avançados podem não bloquear esse tipo de fraude, já que o remetente é, tecnicamente, reconhecido como legítimo pelo sistema de e-mail. (PCWorld)

Exemplos reais de mensagens usadas pelos golpistas

Um dos padrões observados nas fraudes envolve alertas de cobrança não autorizada. Nessa variação, a mensagem afirma que houve um débito de centenas de dólares — algo que a vítima não reconhece — e pede que ligue para um número de “suporte” imediatamente. (PCWorld)

Quando a pessoa liga para esse número, o golpista, fingindo ser um funcionário da Microsoft, tenta convencê-la a instalar software de acesso remoto, dando ao atacante controle do computador. Uma vez acessado, o invasor pode roubar dados, instalar malware ou até gravar informações confidenciais. (Computer Hoy)

Sinais de alerta: Como identificar um e-mail fraudulento

Mesmo que o remetente pareça oficial, alguns sinais podem indicar que você está diante de uma fraude:

🔍 Verifique o contexto

Não abra o e-mail por impulso só porque o remetente é conhecido.

Se você não usa Power BI, é um alerta imediato de que algo está errado.

🧠 Mensagens urgentes e ameaçadoras

Golpes de phishing tentam gerar pânico com frases como “ação imediata necessária” ou “pagamento não autorizado”. Empresas sérias geralmente não trabalham com esse tipo de pressão. (Microsoft)

☎️ Telefones ou links suspeitos

Evite ligar para números fornecidos no e-mail.

Nunca instale software de controle remoto a pedido de alguém que entrou em contato por mensagem.

🕵️♂️ Conteúdo estranho ou incoerente

Mensagens mal formatadas ou com linguagem estranha, mesmo vindas de endereços oficiais, podem sinalizar texto inserido por golpistas. (Microsoft)

Dicas para se proteger desse tipo de ataque

1. Confirmar diretamente no serviço

Antes de reagir a qualquer e-mail relacionado a cobrança ou problemas de conta, acesse sua conta diretamente pelo site oficial ou app do serviço (nunca através do e-mail recebido). (Treken IT Support)

2. Use autenticação forte

Ative autenticação de múltiplos fatores (MFA) para suas contas importantes — isso dificulta que invasores tenham sucesso mesmo se conseguirem informações de login. (Treken IT Support)

3. Educação contínua

Compartilhe essas informações com colegas, familiares e amigos. Uma comunidade mais consciente tende a ser menos vulnerável a ataques de phishing.

4. Relate tentativas de phishing

Se você acreditar que recebeu um e-mail fraudulento, marque-o como phishing em seu provedor de e-mail e relate à equipe de segurança da sua organização ou diretamente à Microsoft. (Microsoft)

Por que essa técnica é tão eficaz

Usar o endereço oficial de um serviço confiável como o Power BI torna o ataque muito mais convincente do que métodos tradicionais de phishing — especialmente porque:

Os filtros automáticos de spam podem não bloquear a mensagem por ser proveniente de um domínio legítimo. (PCWorld)

O conteúdo não inclui links maliciosos óbvios ou anexos infectados, reduzindo outros sinais de alerta. (PCWorld)

Mensagens genuínas são normalmente autorizadas a passar pelos filtros, criando uma falsa sensação de segurança no destinatário.

Conclusão

Os golpistas continuam a evoluir suas táticas, encontrando formas engenhosas de explorar confiança e familiaridade com serviços legítimos como Microsoft Power BI. Mensagens enviadas a partir de endereços oficiais podem enganar até usuários experientes — por isso é fundamental praticar atenção redobrada, verificar contexto antes de agir e não fornecer dados ou acesso sem confirmar a autenticidade da comunicação.

Se você tiver dúvidas ou experiências com esse tipo de golpe, comente abaixo e compartilhe com outros leitores para aumentar a conscientização!

Artigos sugeridos: Como configurar autenticação multifator, Como identificar e-mails de phishing, Guia completo de segurança de e-mail empresarial.

Fontes: Pcworld, Microsoft Security, Detection.FYI, Computer Hoy, Microsoft Support

Comentários

Nenhum comentário ainda. Seja o primeiro!